Titre: Attention à Petya (Ransomware)

Posté par: Goupilop le 01 Juillet 2017 à 17:50:06

Posté par: Goupilop le 01 Juillet 2017 à 17:50:06

Bonjour,

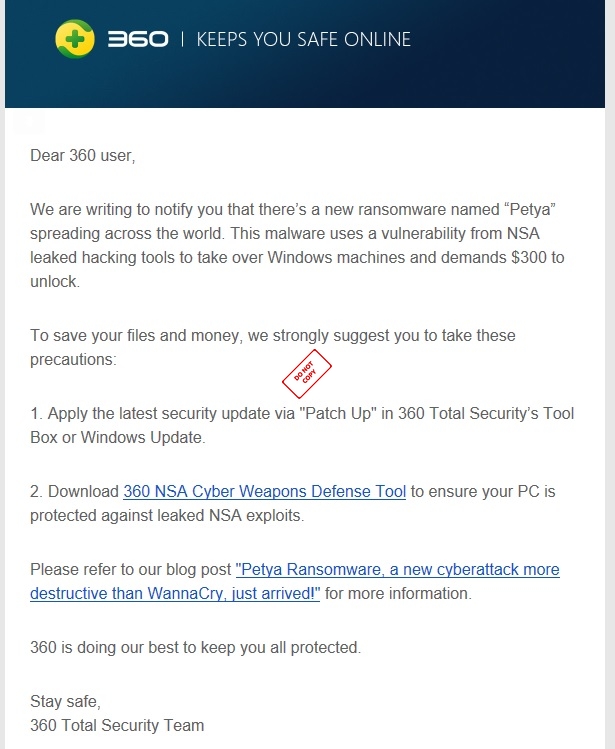

Je viens de recevoir un mail du support QI360 (je possède 5 licences), il viennent de m'informer de procéder aux tests avec l'outil mis à disposition afin de vérifier si les failles de NSA sont actives sur mes PC Windows 10 Pro.

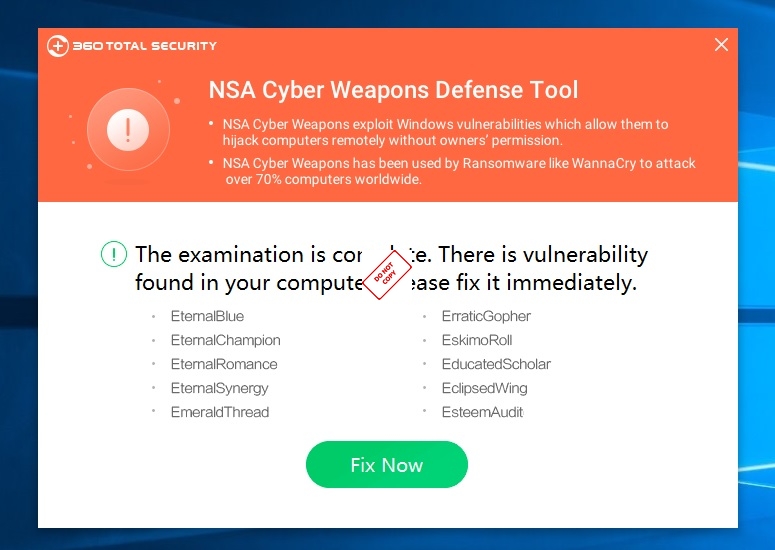

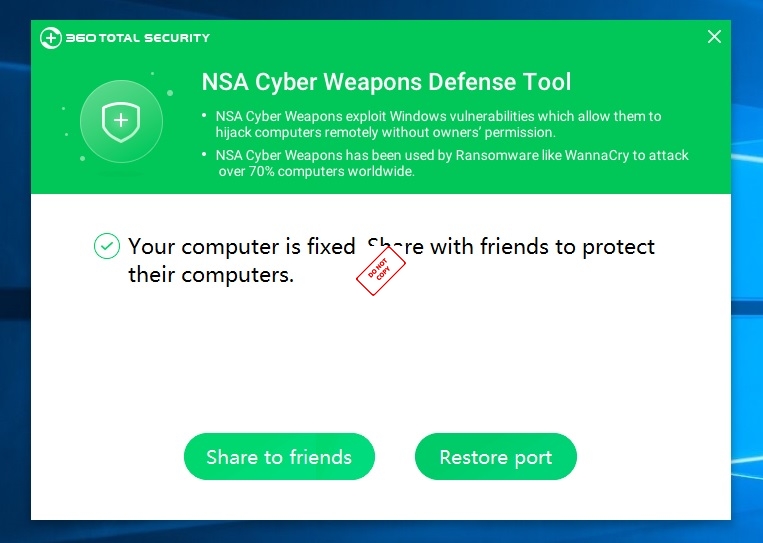

Donc j'ai téléchargé l'outil puis appliquer les tests, résultat positif, le système d'exploitation malgré les mises à jours de faites est non sécurisé, donc j'ai "patché" les failles puis refait le test et là c'est Ok

"Précautions que vous pouvez prendre pour éviter contre Petya ransomware

Pour rester en sécurité, assurez-vous que votre système d'exploitation Windows est à jour. Installez la mise à jour de sécurité pour réparer EternalBlue et autres vulnérabilités. Vous pouvez installer le correctif via Windows Update ou la fonctionnalité Patch Up intégrée à 360 Security Security Security.

En outre, téléchargez l'outil 360 NSA Cyber Weapons Defense Tool pour vous protéger contre WananCry, Petya et les attaques cybernétiques suivantes générées par des outils de piratage NSA. Cet outil peut vérifier si une NSA exploite existante dans votre système et applique une mise à jour de sécurité pour la corriger."

Voici le lien pour télécharger l'outil (135m°)

http://int.down.360safe.com/totalsecurity/NSATool.exe (http://int.down.360safe.com/totalsecurity/NSATool.exe)

Les infos concernant les menaces Ransomware

https://blog.360totalsecurity.com/en/petya-ransomware-global-cyberattack-destructive-wannacry-arrived/?utm_source=Email&utm_medium=Link&utm_campaign=Petya.Ransomware (https://blog.360totalsecurity.com/en/petya-ransomware-global-cyberattack-destructive-wannacry-arrived/?utm_source=Email&utm_medium=Link&utm_campaign=Petya.Ransomware)

Les images jointes du message reçu + l'analyse qui dévoile le risque + l'analyse après le patch exécuté

A vous de voir de votre côté

Titre: Attention à Petya (Ransomware)

Posté par: Goupilop le 02 Juillet 2017 à 09:57:34

Posté par: Goupilop le 02 Juillet 2017 à 09:57:34

Pour info:

Petya Ransomware, nouvelle cyberattaque plus destructeur que WannaCry, vient d'arriver!

28 juin 2017360TS

Bien que WannaCry ransomware continue de prévaloir et forcé Honda à fermer une usine plus tôt cette semaine, un autre ransomware, Petya, provoque des ravages dans le monde entier. Petya ransomware se propage rapidement et paralysent les organisations gouvernementales, les banques et de nombreuses grandes entreprises. Les victimes incluent l'annonceur britannique WPP, la société Américaine des snacks américains, le géant pétrolier russe Rosneft et la société de transport maritime danoise Maersk.

Les ordinateurs patchés sont encore dangereux! Petya est plus destructrice que WannaCry.

Petya ransomware verrouille les ordinateurs pour exiger une rançon Bitcoin de 300 $. Ce ransomware exploite la même vulnérabilité EternalBlue que WannaCry utilise pour se propager et attaquer des machines Windows non patchées.

La vulnérabilité EternalBlue fait partie des outils de piratage NSA divulgués, publiés par le groupe de piratage Shadow Brokers en avril. Microsoft a publié un correctif de sécurité pour toutes les versions des systèmes Windows, mais de nombreuses personnes ne l'ont pas encore installée et ont laissé leur PC en danger.

Ce qui est pire, puisque Petya se propage également dans les réseaux internes via deux outils d'administration Windows, WMIC et PSEXEC, les systèmes correctifs ne sont pas à l'abri de l'infection.

Ne payez pas! Vous n'obtiendrez pas votre clé de décryptage.

Contrairement au ransomware traditionnel qui crypte les fichiers un par un, Petya verrouille le disque dur. Il remplace également l'enregistrement d'amorçage principal (MBR) de l'ordinateur avec son code de ransomware pour afficher la note de rançon.

En infectant une machine ciblée, Petya attendra environ une heure pour commencer le cryptage. Lorsque le cryptage commence, le ransomware redémarre le PC infecté et affiche un faux message système Windows en disant qu'il s'agit de "réparer le système de fichiers". En fait, cette période de «réparation du système» est utilisée pour chiffrer votre système. Après avoir vu ce message, vous pouvez désactiver immédiatement pour arrêter le processus de cryptage et sauver vos fichiers

En tout cas, ne payez pas la rançon! L'adresse e-mail utilisée pour communiquer avec les cybercriminels a été suspendue juste après que le fournisseur de services a découvert à quoi le courrier électronique est utilisé. Par conséquent, même si vous payez la rançon, il n'y a aucun moyen d'informer les pirates informatiques, sans parler de recevoir la clé de décryptage.

Précautions que vous pouvez prendre pour éviter contre Petya ransomware

Pour rester en sécurité, assurez-vous que votre système d'exploitation Windows est à jour. Installez la mise à jour de sécurité pour réparer EternalBlue et autres vulnérabilités. Vous pouvez installer le correctif via Windows Update ou la fonctionnalité Patch Up intégrée à 360 Security.

En outre, téléchargez l'outil 360 NSA Cyber Weapons Defense Tool pour vous protéger contre WananCry, Petya et les attaques cybernétiques suivantes générées par des outils de piratage NSA. Cet outil peut vérifier si une NSA exploite existante dans votre système et applique une mise à jour de sécurité pour la corriger.

http://int.down.360safe.com/totalsecurity/NSATool.exe (http://int.down.360safe.com/totalsecurity/NSATool.exe)

L'application ci-dessus corrige les failles et bloque certains ports utilisé par Petya et autres EternalBlue vulnerability

Le nombre d'exploits utilisé par la NSA est impressionnant, même en procédant à l'update de Windows les failles sont présentes (les ports utilisé par le Ransomware via EternalBlue vulnerability sont actifs)

Bref, personnellement j'ai "patché" tous mes PC après contrôle par l'outil ci-dessus afin de sécurité car il s'agit de "failles" concernant l'OS (Opérateur System) Windows découvert par la NSA, malheureusement celles-ci ont "fuité" dans les mains de Hackers de M*rde !

Liste des failles EternalBlue utilisé par la NSA:

EternalBlue

EternalChampion

EternalRomance

EternalSynergie

EternalTread

ErraticGopher

EskimoRoll

EducatedSholar

EclipsedWing

EsteemAudit

Titre: Attention à Petya (Ransomware)

Posté par: Goupilop le 03 Juillet 2017 à 10:18:17

Posté par: Goupilop le 03 Juillet 2017 à 10:18:17

Bonjour,

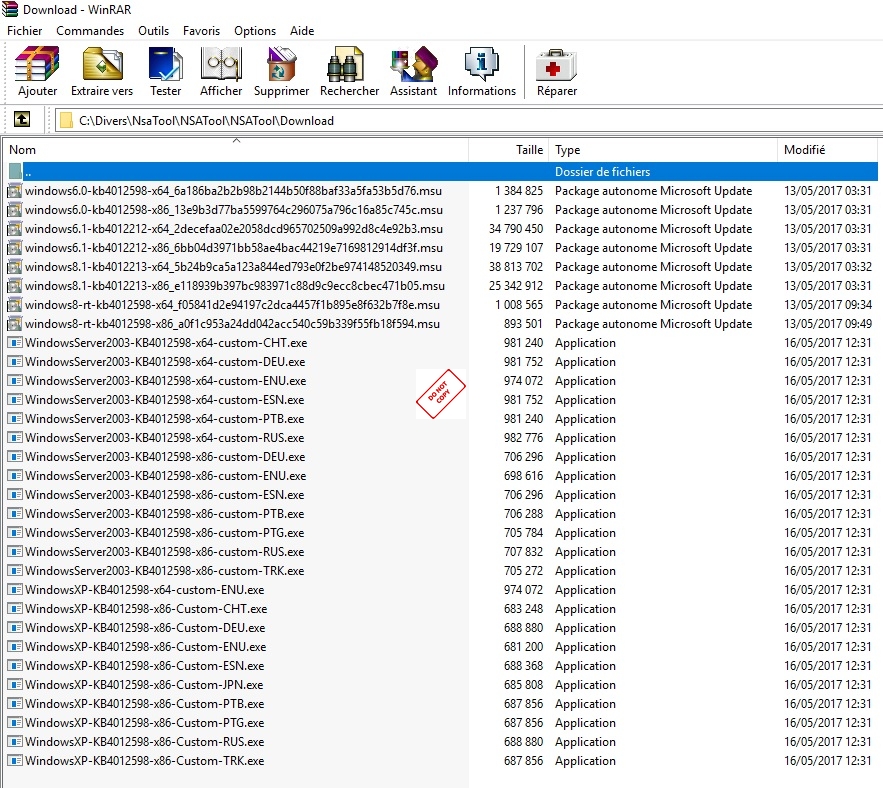

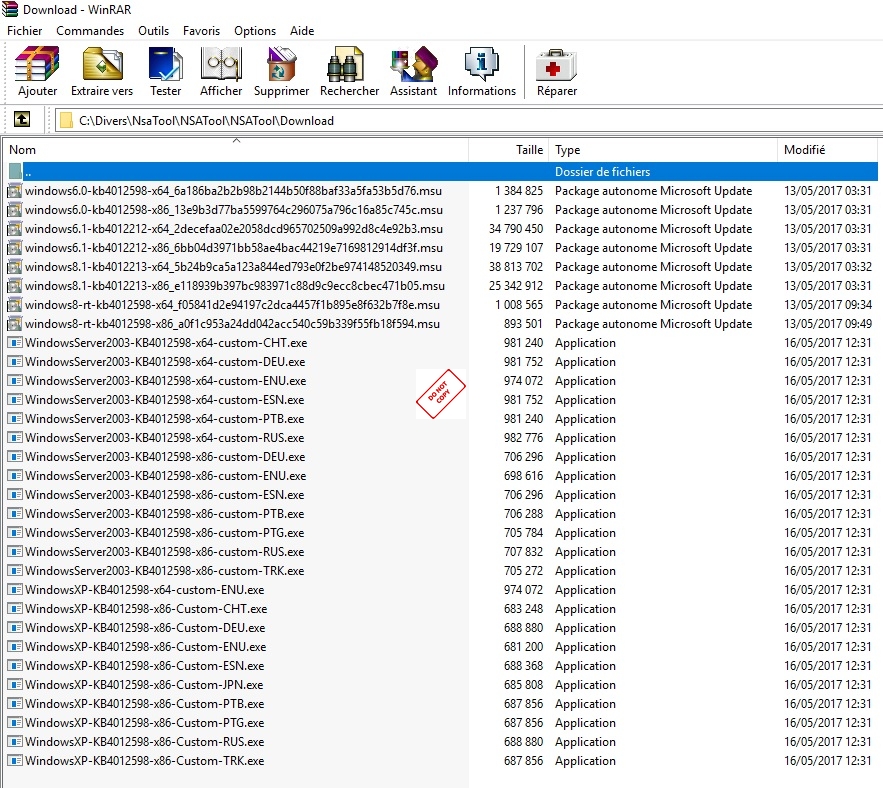

Après avoir décompressé NSATool.exe, voici en image jointe les KB ajouté au système d'exploitation afin de contrer les failles de sécurité NSA

En fait le soft vérifie la présence ou non et les ajoutes à l'OS en fonction de la version employée.

Après avoir décompressé NSATool.exe, voici en image jointe les KB ajouté au système d'exploitation afin de contrer les failles de sécurité NSA

En fait le soft vérifie la présence ou non et les ajoutes à l'OS en fonction de la version employée.

Titre: Attention à Petya (Ransomware)

Posté par: alexetgus le 04 Juillet 2017 à 10:03:13

Posté par: alexetgus le 04 Juillet 2017 à 10:03:13

J'ai essayé ton tool truc, eh ben mon Win7 était déjà colmaté dis donc ! :o

Par contre, j'ai regardé ce qu'il y avait dedans avant de l'exécuter, pas après. :P

Du coup c'est quand même étrange leur histoire. Un Win10 à jour serait plus à risque qu'un Win7 à jour lui aussi ? ???

Par contre, j'ai regardé ce qu'il y avait dedans avant de l'exécuter, pas après. :P

Du coup c'est quand même étrange leur histoire. Un Win10 à jour serait plus à risque qu'un Win7 à jour lui aussi ? ???

Titre: Attention à Petya (Ransomware)

Posté par: Goupilop le 04 Juillet 2017 à 10:34:08

Posté par: Goupilop le 04 Juillet 2017 à 10:34:08

Bonjour à tous,

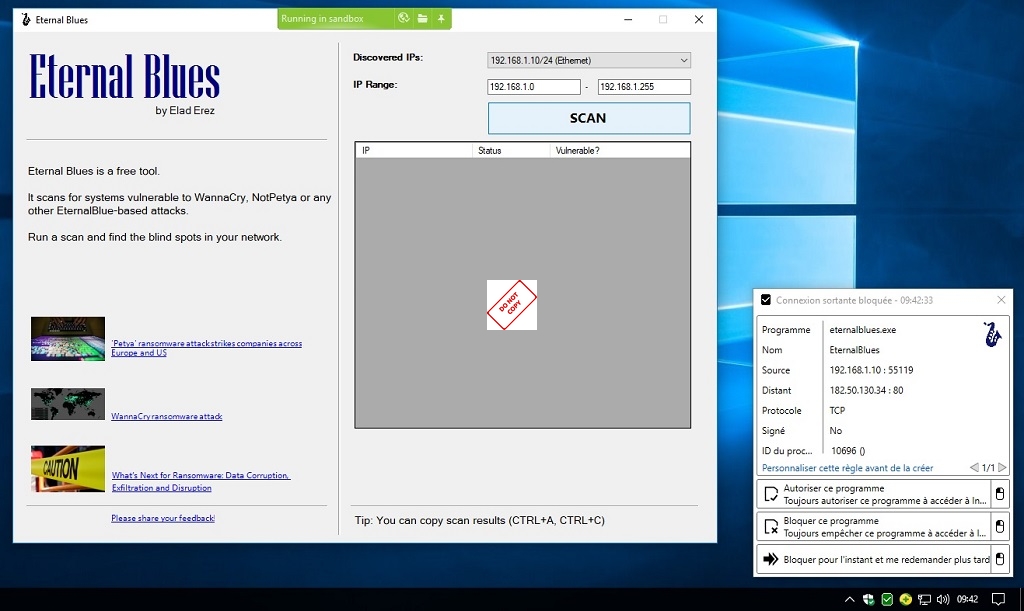

Un petit peu de technique sur le problème EternalBlue qui semble très offensif

Voici un outil free mis au point afin de contrôle

Lien officiel

http://omerez.com/eternalblues/ (http://omerez.com/eternalblues/)

Traduction Google

https://translate.googleusercontent.com/translate_c?act=url&depth=1&hl=fr&ie=UTF8&prev=_t&rurl=translate.google.fr&sl=en&sp=nmt4&tl=fr&u=http://omerez.com/eternalblues/&usg=ALkJrhi-vg2q3Dn1f_dIJHEIgBZQF6lUFw (https://translate.googleusercontent.com/translate_c?act=url&depth=1&hl=fr&ie=UTF8&prev=_t&rurl=translate.google.fr&sl=en&sp=nmt4&tl=fr&u=http://omerez.com/eternalblues/&usg=ALkJrhi-vg2q3Dn1f_dIJHEIgBZQF6lUFw)

La fonction précise de l'outil (traduction Google)

https://translate.googleusercontent.com/translate_c?act=url&depth=1&hl=fr&ie=UTF8&prev=_t&rurl=translate.google.fr&sl=en&sp=nmt4&tl=fr&u=http://omerez.com/eternal-blues-day-4-important-update/&usg=ALkJrhhNxKvHHx4ljFTZVOvXc0oXH2s6tA (https://translate.googleusercontent.com/translate_c?act=url&depth=1&hl=fr&ie=UTF8&prev=_t&rurl=translate.google.fr&sl=en&sp=nmt4&tl=fr&u=http://omerez.com/eternal-blues-day-4-important-update/&usg=ALkJrhhNxKvHHx4ljFTZVOvXc0oXH2s6tA)

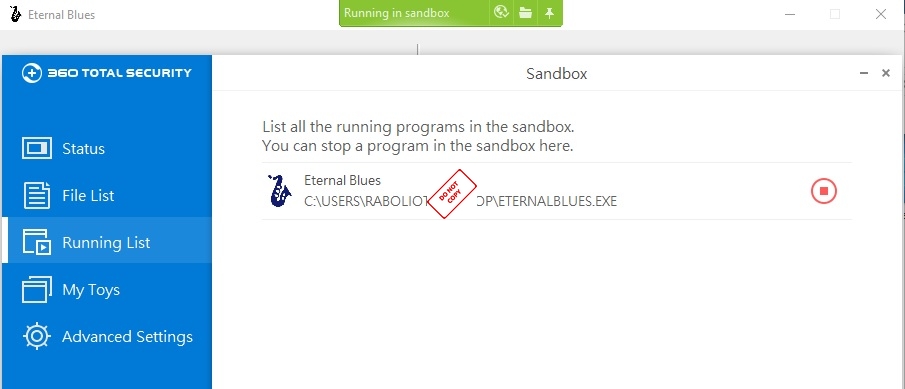

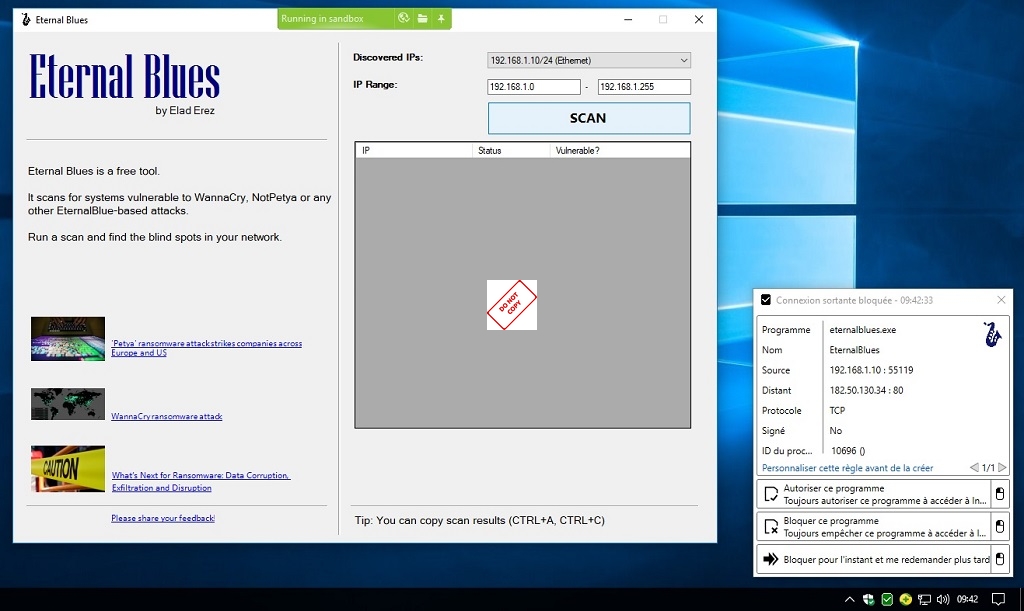

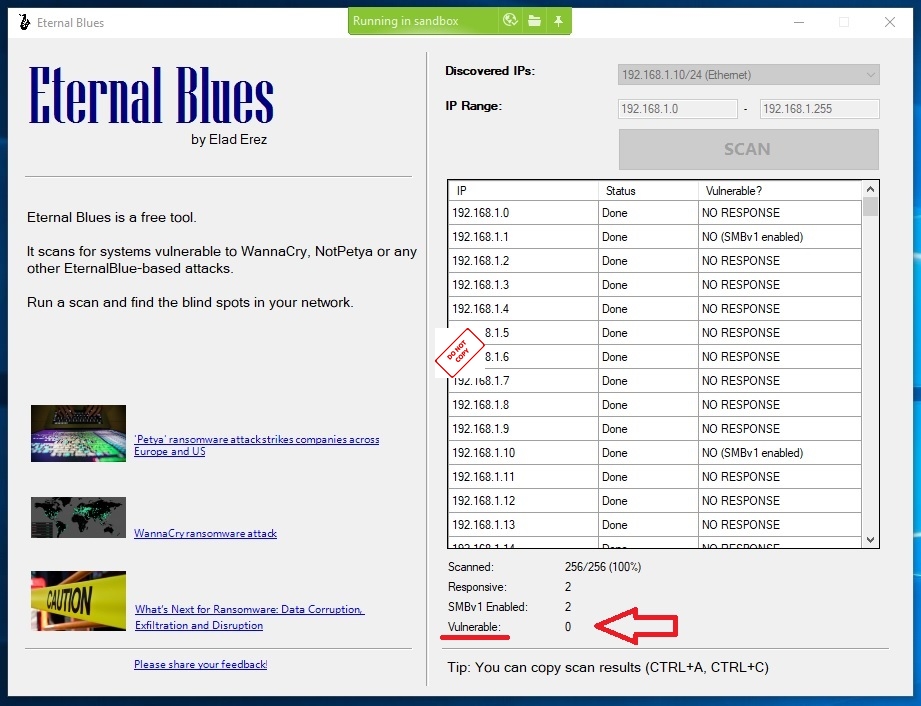

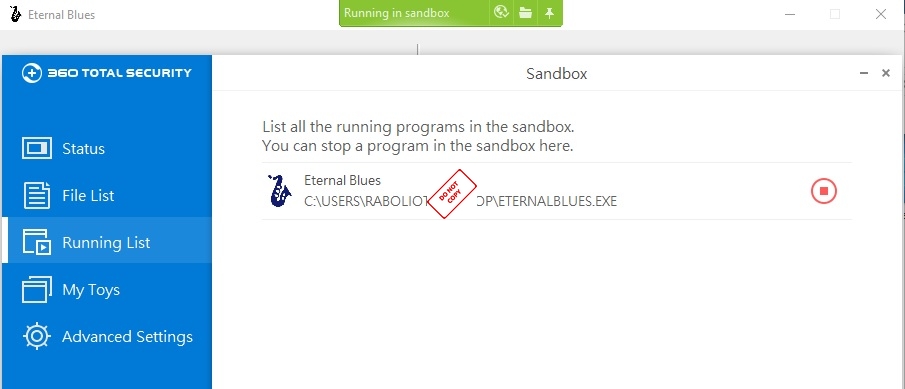

J'ai lancé le soft en SandBox QI-360 puis autorisé l'accès extérieur pour contrôle des E/S

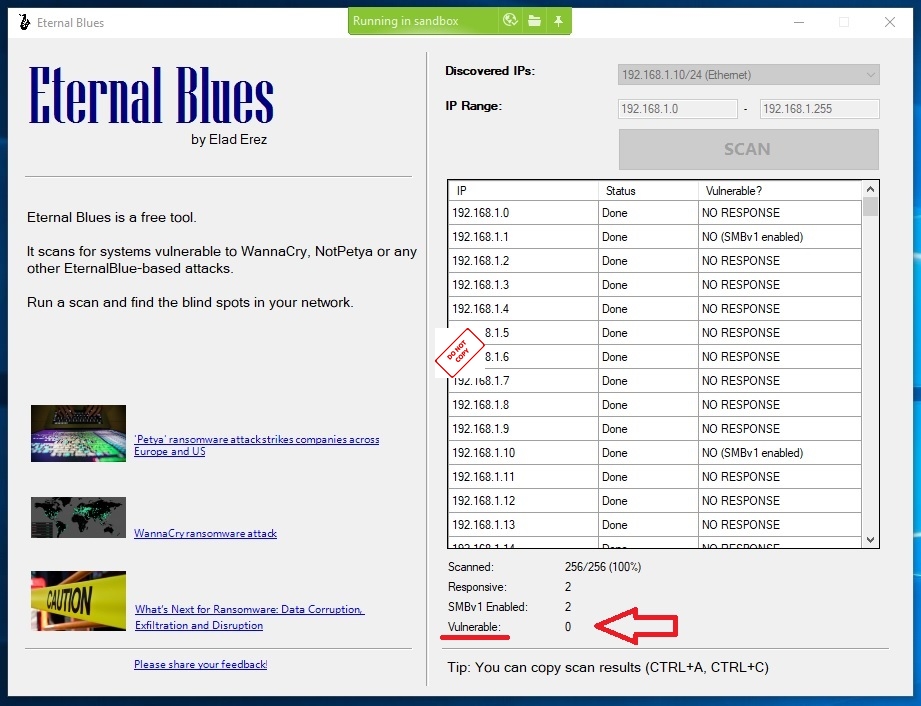

Suite au scan voici le résultat en images jointes

Le PC est correctement protégé :)

T'inquiète moi aussi j'ai regardé avant de l'utiliser ;D

Concernant Windows 10 soit disant non concerné, je préfère fermer les portes avant.... :P

Dès fois que.... :'(

Ah bon, tu me rassures. :)

Ce qui m'amuse c'est que Microsoft appelle ça "faille de sécurité" alors que la plupart de ces failles sont tout simplement des Backdoors destinées à la NSA et qui ont fuité. >:(

Un petit peu de technique sur le problème EternalBlue qui semble très offensif

Voici un outil free mis au point afin de contrôle

Lien officiel

http://omerez.com/eternalblues/ (http://omerez.com/eternalblues/)

Traduction Google

https://translate.googleusercontent.com/translate_c?act=url&depth=1&hl=fr&ie=UTF8&prev=_t&rurl=translate.google.fr&sl=en&sp=nmt4&tl=fr&u=http://omerez.com/eternalblues/&usg=ALkJrhi-vg2q3Dn1f_dIJHEIgBZQF6lUFw (https://translate.googleusercontent.com/translate_c?act=url&depth=1&hl=fr&ie=UTF8&prev=_t&rurl=translate.google.fr&sl=en&sp=nmt4&tl=fr&u=http://omerez.com/eternalblues/&usg=ALkJrhi-vg2q3Dn1f_dIJHEIgBZQF6lUFw)

La fonction précise de l'outil (traduction Google)

https://translate.googleusercontent.com/translate_c?act=url&depth=1&hl=fr&ie=UTF8&prev=_t&rurl=translate.google.fr&sl=en&sp=nmt4&tl=fr&u=http://omerez.com/eternal-blues-day-4-important-update/&usg=ALkJrhhNxKvHHx4ljFTZVOvXc0oXH2s6tA (https://translate.googleusercontent.com/translate_c?act=url&depth=1&hl=fr&ie=UTF8&prev=_t&rurl=translate.google.fr&sl=en&sp=nmt4&tl=fr&u=http://omerez.com/eternal-blues-day-4-important-update/&usg=ALkJrhhNxKvHHx4ljFTZVOvXc0oXH2s6tA)

J'ai lancé le soft en SandBox QI-360 puis autorisé l'accès extérieur pour contrôle des E/S

Suite au scan voici le résultat en images jointes

Le PC est correctement protégé :)

Titre: Attention à Petya (Ransomware)

Posté par: Goupilop le 04 Juillet 2017 à 10:38:26

Posté par: Goupilop le 04 Juillet 2017 à 10:38:26

Citation de: alexetgus le 04 Juillet 2017 à 10:03:13Salut,

J'ai essayé ton tool truc, eh ben mon Win7 était déjà colmaté dis donc ! :o

Par contre, j'ai regardé ce qu'il y avait dedans avant de l'exécuter, pas après. :P

Du coup c'est quand même étrange leur histoire. Un Win10 à jour serait plus à risque qu'un Win7 à jour lui aussi ? ???

T'inquiète moi aussi j'ai regardé avant de l'utiliser ;D

Concernant Windows 10 soit disant non concerné, je préfère fermer les portes avant.... :P

Dès fois que.... :'(

Titre: Attention à Petya (Ransomware)

Posté par: Goupilop le 04 Juillet 2017 à 10:47:25

Posté par: Goupilop le 04 Juillet 2017 à 10:47:25

Pour les + d'infos concernant EternalBlue et sa fonction (NSA)

MS17-010 SMB RCE Detection

Utilise la divulgation de l'information pour déterminer si MS17-010 a été corrigé ou non. Plus précisément, il se connecte à l'arbre IPC $ et tente une transaction sur FID 0. Si l'état renvoyé est "STATUS_INSUFF_SERVER_RESOURCES", la machine n'a pas le patch MS17-010. Si la machine manque le patch MS17-010, le module vérifiera une infection existante DoublePulsar (ring 0 shellcode / malware). Ce module ne nécessite pas d'informations d'identification SMB valides dans les configurations de serveur par défaut. Il peut se connecter en tant qu'utilisateur "\" et se connecter à IPC $.

C'est la fonction de recherche MS17-010 SMB RCE Detection qui pour beaucoup n'est pas corrigée et pose problème sur la sécurité

MS17-010 SMB RCE Detection

Utilise la divulgation de l'information pour déterminer si MS17-010 a été corrigé ou non. Plus précisément, il se connecte à l'arbre IPC $ et tente une transaction sur FID 0. Si l'état renvoyé est "STATUS_INSUFF_SERVER_RESOURCES", la machine n'a pas le patch MS17-010. Si la machine manque le patch MS17-010, le module vérifiera une infection existante DoublePulsar (ring 0 shellcode / malware). Ce module ne nécessite pas d'informations d'identification SMB valides dans les configurations de serveur par défaut. Il peut se connecter en tant qu'utilisateur "\" et se connecter à IPC $.

C'est la fonction de recherche MS17-010 SMB RCE Detection qui pour beaucoup n'est pas corrigée et pose problème sur la sécurité

Titre: Attention à Petya (Ransomware)

Posté par: alexetgus le 04 Juillet 2017 à 10:54:08

Posté par: alexetgus le 04 Juillet 2017 à 10:54:08

Citation de: Goupilop le 04 Juillet 2017 à 10:38:26T'inquiète moi aussi j'ai regardé avant de l'utiliser ;D

Ah bon, tu me rassures. :)

Ce qui m'amuse c'est que Microsoft appelle ça "faille de sécurité" alors que la plupart de ces failles sont tout simplement des Backdoors destinées à la NSA et qui ont fuité. >:(

Titre: Attention à Petya (Ransomware)

Posté par: maximus23 le 06 Juillet 2017 à 00:31:15

Posté par: maximus23 le 06 Juillet 2017 à 00:31:15

Bonsoir,

J'ai la flemme et j'ai même pas encore testé :D

Je vais voir cela en détail mais logiquement cela devrait être colmaté je suppose.

J'ai des images disques auto tout les jours alors pas trop grave de mon côté.

Ne faites pas comme une de mes connaissances son image disque qui s'écrase tout les jours car là cela risque de ne servir à rien ::)

:)

J'ai la flemme et j'ai même pas encore testé :D

Je vais voir cela en détail mais logiquement cela devrait être colmaté je suppose.

J'ai des images disques auto tout les jours alors pas trop grave de mon côté.

Ne faites pas comme une de mes connaissances son image disque qui s'écrase tout les jours car là cela risque de ne servir à rien ::)

:)

Titre: Attention à Petya (Ransomware)

Posté par: alexetgus le 06 Juillet 2017 à 09:03:45

Posté par: alexetgus le 06 Juillet 2017 à 09:03:45

Moi je fais des sauvegardes et je les jette juste après.

C'est juste pour montrer comment que je suis un homme, un vrai qui a pas peur, et tout, et tout. :P

C'est juste pour montrer comment que je suis un homme, un vrai qui a pas peur, et tout, et tout. :P

Titre: Attention à Petya (Ransomware)

Posté par: Goupilop le 06 Juillet 2017 à 11:38:39

Posté par: Goupilop le 06 Juillet 2017 à 11:38:39

Bonjour,

Pour info 30/07/2017: BULLETIN D'ALERTE DU CERT-FR (concernant EternalBlue & dérivés)

http://www.cert.ssi.gouv.fr/site/CERTFR-2017-ALE-012.pdf (http://www.cert.ssi.gouv.fr/site/CERTFR-2017-ALE-012.pdf)

A bon entendeur....

ps: 4- Systèmes affectés:

Toutes les versions de Windows semblent pouvoir être affectées dans la mesure où des outils d'administration classiques sont utilisés pour la latéralisation. Les serveurs ainsi que les postes de travail font donc partie du périmètre d'infection possible.

Le pire étant

"Il vérifie ensuite si certains logiciels anti-virus sont présents" afin d'exécuter un killswitch (Marche-Arrêt)

Donc il est préférable de traiter en amont les failles SMB du système d'exploitation que jouer à la roulette russe avec un anti-virus (même en défense proactive)

Pour info 30/07/2017: BULLETIN D'ALERTE DU CERT-FR (concernant EternalBlue & dérivés)

http://www.cert.ssi.gouv.fr/site/CERTFR-2017-ALE-012.pdf (http://www.cert.ssi.gouv.fr/site/CERTFR-2017-ALE-012.pdf)

A bon entendeur....

ps: 4- Systèmes affectés:

Toutes les versions de Windows semblent pouvoir être affectées dans la mesure où des outils d'administration classiques sont utilisés pour la latéralisation. Les serveurs ainsi que les postes de travail font donc partie du périmètre d'infection possible.

Le pire étant

"Il vérifie ensuite si certains logiciels anti-virus sont présents" afin d'exécuter un killswitch (Marche-Arrêt)

Donc il est préférable de traiter en amont les failles SMB du système d'exploitation que jouer à la roulette russe avec un anti-virus (même en défense proactive)

Titre: Attention à Petya (Ransomware)

Posté par: alexetgus le 06 Juillet 2017 à 14:00:11

Posté par: alexetgus le 06 Juillet 2017 à 14:00:11

En toute franchise, je n'ai aucun antivirus.

J'ai un système à jour, j'ai un serveur local hyper restrictif avec les connexions externes, je fais gaffe où je mets les pieds sur le net, et tout ce passe bien depuis des années. :)

Je sais, un jour viendra où je me ferai avoir et mon PC attrapera le choléra. Mais ce serait pareil si j'avais un antivirus.

Les antivirus, c'est juste une économie.

La preuve, Google AdSense m'affiche des pubs pour des anti-ransonwares. Certains profitent déjà de l'occasion pour s'enrichir !

J'ai un système à jour, j'ai un serveur local hyper restrictif avec les connexions externes, je fais gaffe où je mets les pieds sur le net, et tout ce passe bien depuis des années. :)

Je sais, un jour viendra où je me ferai avoir et mon PC attrapera le choléra. Mais ce serait pareil si j'avais un antivirus.

Les antivirus, c'est juste une économie.

La preuve, Google AdSense m'affiche des pubs pour des anti-ransonwares. Certains profitent déjà de l'occasion pour s'enrichir !

Titre: Attention à Petya (Ransomware)

Posté par: maximus23 le 07 Juillet 2017 à 09:26:22

Posté par: maximus23 le 07 Juillet 2017 à 09:26:22

Bonjour,

J'ai fait le test de mon côté par acquis de conscience et tout est ok d'après le logiciel de contrôle.

Il faudra voir la suite car les mutants ne sont pas loin et on risque encore d'être emmerdé surtout qu'on ne connaît pas l'ampleur réel des fuites qui se sont passées au niveau de la NSA. Il n'y a pas et n'aura pas de transparence réelle à ce niveau.

:)

J'ai fait le test de mon côté par acquis de conscience et tout est ok d'après le logiciel de contrôle.

Il faudra voir la suite car les mutants ne sont pas loin et on risque encore d'être emmerdé surtout qu'on ne connaît pas l'ampleur réel des fuites qui se sont passées au niveau de la NSA. Il n'y a pas et n'aura pas de transparence réelle à ce niveau.

:)

Titre: Attention à Petya (Ransomware)

Posté par: alexetgus le 07 Juillet 2017 à 09:32:12

Posté par: alexetgus le 07 Juillet 2017 à 09:32:12

Ca a fuité publiquement, donc ça doit se trouver.

Eh merde ! Pourquoi je suis webmaster et pas plutôt hacker spécialisé fuites NSA ? Je saurais ! :'(

Eh merde ! Pourquoi je suis webmaster et pas plutôt hacker spécialisé fuites NSA ? Je saurais ! :'(

Titre: Attention à Petya (Ransomware)

Posté par: Goupilop le 07 Juillet 2017 à 10:07:28

Posté par: Goupilop le 07 Juillet 2017 à 10:07:28

Je m'informe ici

http://omerez.com/eternal-blues-day-4-important-update/ (http://omerez.com/eternal-blues-day-4-important-update/)

auprès de Elad Erez qui connaît bien le problème et à fourni l'outil + haut EternalBlues

Merci à lui pour les explications :)

http://omerez.com/eternal-blues-day-4-important-update/ (http://omerez.com/eternal-blues-day-4-important-update/)

auprès de Elad Erez qui connaît bien le problème et à fourni l'outil + haut EternalBlues

Merci à lui pour les explications :)

Titre: Attention à Petya (Ransomware)

Posté par: alexetgus le 07 Juillet 2017 à 10:21:27

Posté par: alexetgus le 07 Juillet 2017 à 10:21:27

Sinon, pour avoir la liste des sites hackés, ça ce passe ici : Zone-h.org (https://zone-h.org/)

C'est un site que j'ai découvert complétement pas hasard. Je cherchais des chaussettes et pouf ! Zone-h... :o

;)

C'est un site que j'ai découvert complétement pas hasard. Je cherchais des chaussettes et pouf ! Zone-h... :o

;)

Titre: Attention à Petya (Ransomware)

Posté par: Goupilop le 18 Juillet 2017 à 18:13:44

Posté par: Goupilop le 18 Juillet 2017 à 18:13:44

Bonsoir,

La France est en plein dedans face à Eternalblue au niveau scan

http://omerez.com/eternal-blues-worldwide-statistics/ (http://omerez.com/eternal-blues-worldwide-statistics/)

Gaffe aux mutations ;)

La France est en plein dedans face à Eternalblue au niveau scan

http://omerez.com/eternal-blues-worldwide-statistics/ (http://omerez.com/eternal-blues-worldwide-statistics/)

Gaffe aux mutations ;)

Titre: Attention à Petya (Ransomware)

Posté par: alexetgus le 19 Juillet 2017 à 14:52:39

Posté par: alexetgus le 19 Juillet 2017 à 14:52:39

Faut pas s'en faire comme ça, Goupilop. Ne vas pas nous faire un ulcère ! :'(

Si ta machine est à jour, tu n'as pas de souci à te faire.

Sinon, si tu es comme moi et que tu fais des sauvegardes régulières, la perte ne sera pas énorme "au cas où".

Et franchement, même si je n'avais pas de sauvegardes, il est hors de question de donner des sous à des voyous et même des criminels pour récupérer mes données ! >:(

Je préfère tout détruire et repartir d'une installation neuve, tant pis. Ces enfoirés n'auront pas mon argent !

Il suffit de s'imaginer qu'un disque est mort et qu'on avait pas de backup, c'est pareil et ça fait moins mal.

De toute façon, si l'argent est versé, qu'est-ce qui garanti que le mec va donner la clé en échange ?

Et si la clé est donnée, qu'est-ce qui garanti que toutes les données seront récupérées ?

Donner du fric, c'est prendre le risque de se faire avoir doublement ! Et c'est encourager les mecs à ce que ça continue !

Si ta machine est à jour, tu n'as pas de souci à te faire.

Sinon, si tu es comme moi et que tu fais des sauvegardes régulières, la perte ne sera pas énorme "au cas où".

Et franchement, même si je n'avais pas de sauvegardes, il est hors de question de donner des sous à des voyous et même des criminels pour récupérer mes données ! >:(

Je préfère tout détruire et repartir d'une installation neuve, tant pis. Ces enfoirés n'auront pas mon argent !

Il suffit de s'imaginer qu'un disque est mort et qu'on avait pas de backup, c'est pareil et ça fait moins mal.

De toute façon, si l'argent est versé, qu'est-ce qui garanti que le mec va donner la clé en échange ?

Et si la clé est donnée, qu'est-ce qui garanti que toutes les données seront récupérées ?

Donner du fric, c'est prendre le risque de se faire avoir doublement ! Et c'est encourager les mecs à ce que ça continue !